Suas palavras.

Só suas.

O primeiro mensageiro onde a proteção máxima é o padrão.

- Nada gravado no celular — mensagens existem apenas enquanto o app está aberto

- Histórico só reabre quando os dois concordam

- Experiência familiar — se você já usa um mensageiro, sabe usar o Eter

O que protege você

Para pessoas que já entenderam

Não é sobre profissão, idade ou país. É sobre um estado mental: pessoas que sabem que privacidade não é sobre ter algo a esconder — é sobre ter algo a proteger.

Quem toma decisões com impacto

Conversas sobre estratégia, negócios e decisões que não podem vazar.

Quem lida com informação sensível

Documentos, tratativas e contextos que exigem discrição real.

Quem protege sua reputação

Ambientes onde uma mensagem fora de contexto pode causar dano real.

Quem protege suas fontes

Relações de confiança que dependem de discrição absoluta.

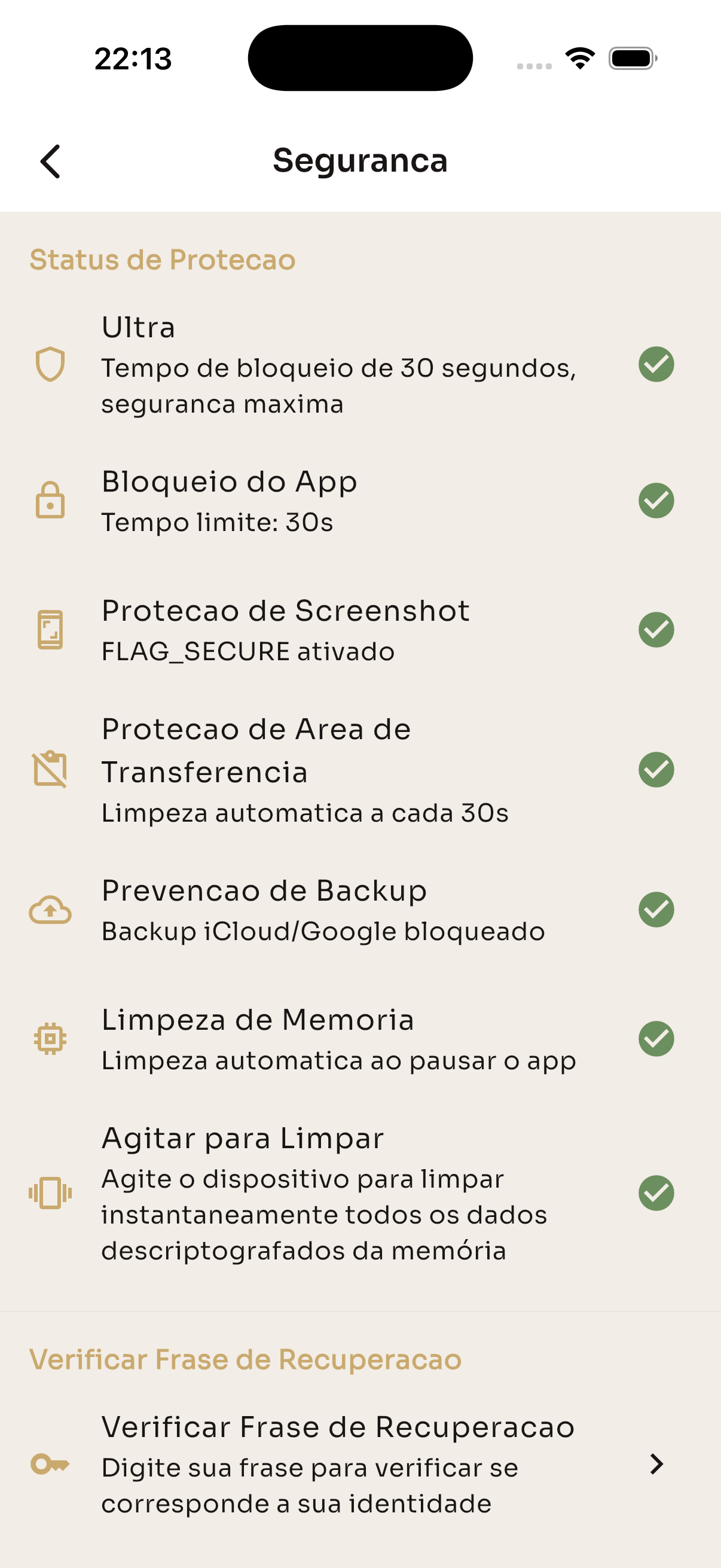

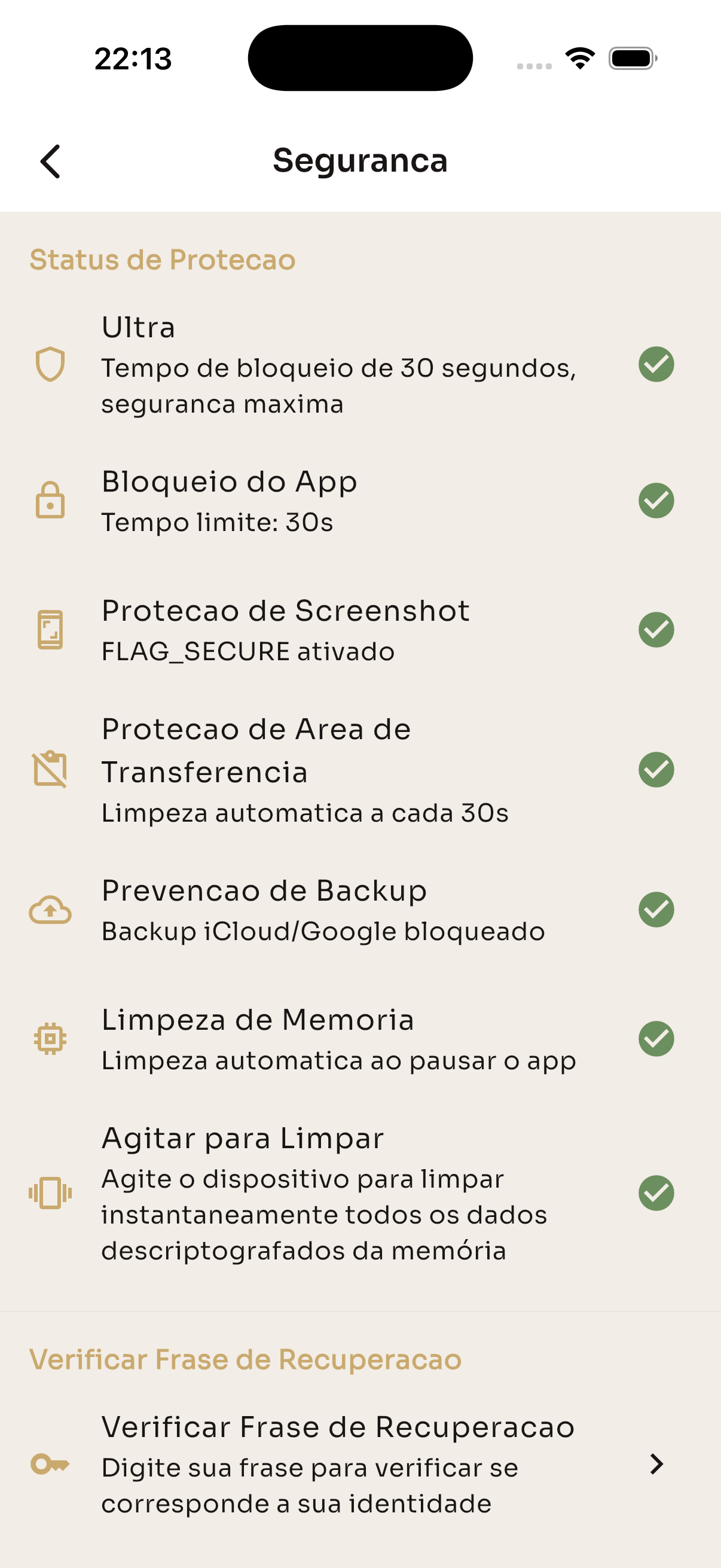

Proteção que você não precisa configurar

Cada decisão de engenharia do Eter existe para reduzir o que pode ser encontrado no seu aparelho. A proteção máxima é o padrão — você não precisa ativar nada.

Nada gravado no aparelho

Suas mensagens vivem apenas na memória do app. Quando você sai, elas desaparecem — como palavras ditas num café. Zero banco de dados, zero cache, zero rastro.

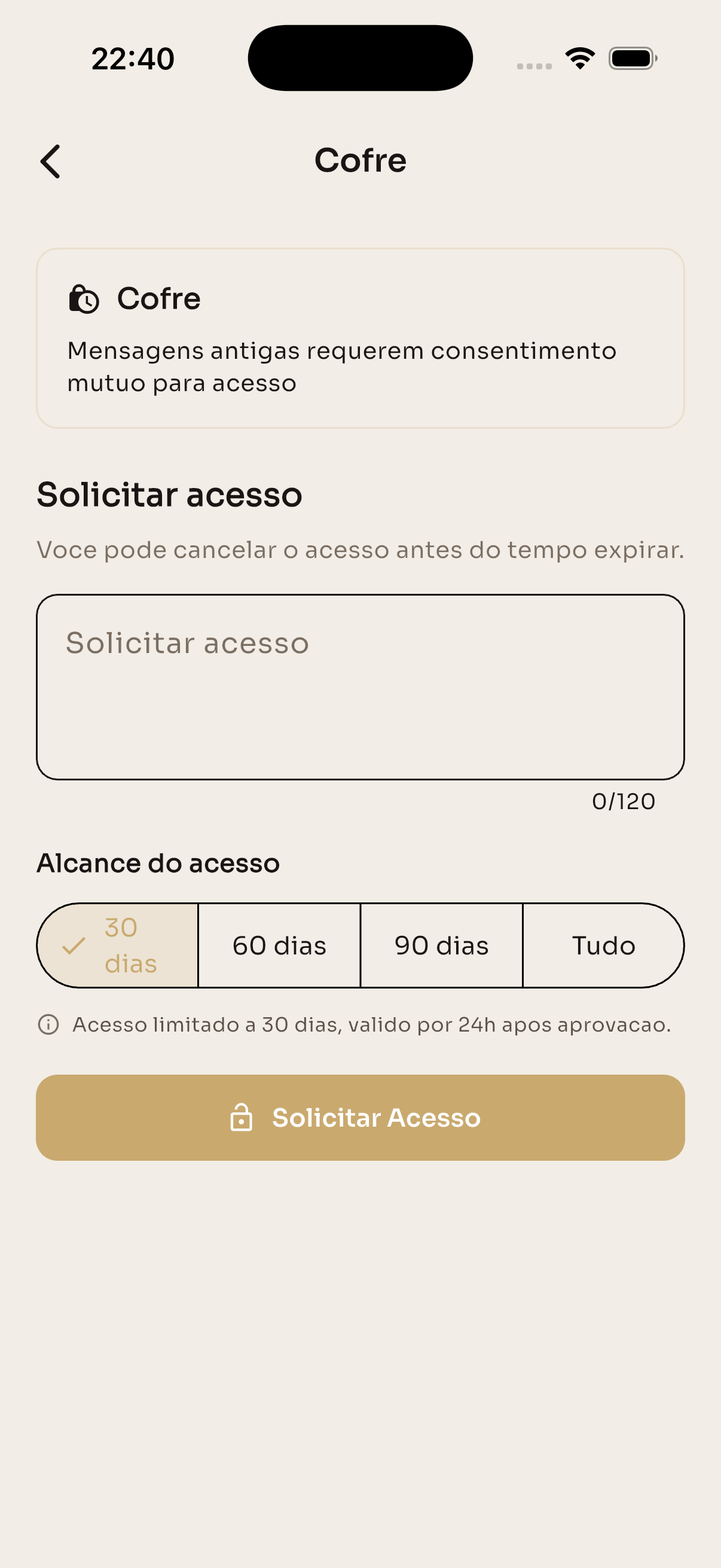

Passado com anuência mútua

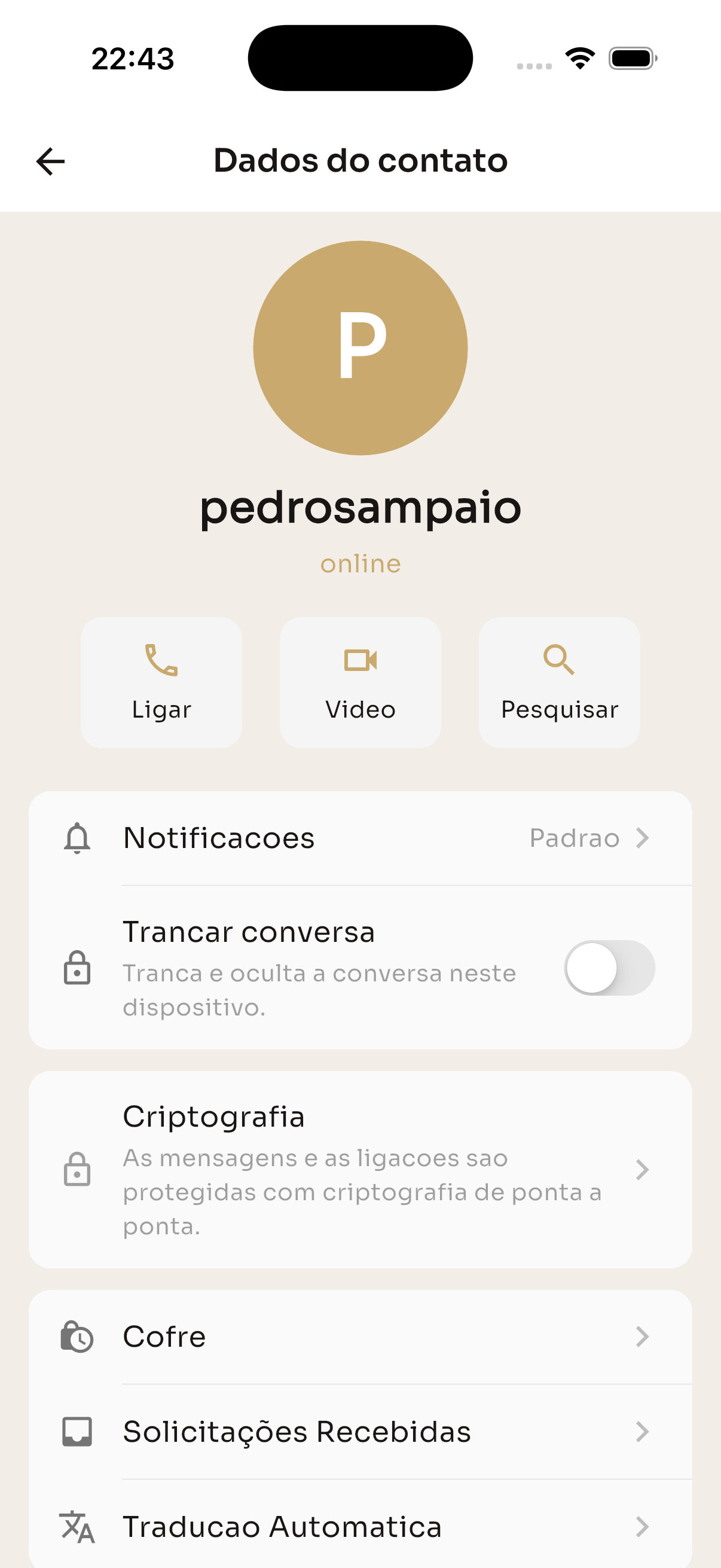

Conversas antigas ficam cifradas no Cofre do Passado. Para reabrir, as duas pessoas precisam concordar. Ninguém acessa sozinho — nem por acidente, nem por intenção.

Tela protegida

Capturas de tela são bloqueadas e o cache é limpo automaticamente. Encaminhamento desabilitado por design. Menos chance de vazamento acidental ou intencional.

Criptografia ponta a ponta

Cada mensagem sai cifrada do seu celular e só é decifrada no destino. No caminho, ninguém consegue ler — nem nós. Proteção de memória nativa garante segurança até dentro do app.

Foto de perfil? Só verificada.

Ter foto é opcional. Mas se alguém escolher ter uma, ela passa por verificação facial com prova de vida — piscar, virar o rosto, sorrir. Se tem foto, é real. Sem perfis falsos.

Tradução automática por conversa

Ative tradução em qualquer chat individual ou grupo. A mensagem é traduzida antes de ser cifrada e enviada. Converse em qualquer idioma sem sair do app.

Agitar apaga tudo

Com o aparelho em mãos, um agito rápido apaga instantaneamente tudo que está em memória — mensagens, mídia, sessões. Nenhum dado fica para trás. É o botão de pânico que não precisa ser pressionado.

Autodestruição remota

Perdeu o celular? Abra qualquer browser em outro aparelho, acesse eter.social/destroy e destrua sua conta por completo — dados, mensagens, arquivos e identidade. Sem rastro no servidor, sem acesso possível.

Conversas invisíveis

Bloqueie conversas específicas e elas desaparecem da lista. Não ficam escondidas numa pasta — simplesmente somem. Para revelá-las, basta digitar um código secreto na barra de busca. Nem a tela em branco entrega que existem.

Arquivos com controle de acesso

Envie documentos, PDFs, planilhas e mais — e escolha se o destinatário pode apenas visualizar ou também baixar. Você decide, e pode mudar depois. Mais controle sobre o que sai das suas mãos.

Chamadas de voz e vídeo criptografadas

Ligue e videoligue com a mesma privacidade das mensagens — criptografia ponta a ponta em tempo real. Interface familiar com controles em pill bar, câmera frontal por padrão, Picture-in-Picture ao navegar durante a chamada e isolamento de voz nativo no iOS. Tudo sem gravar nada no aparelho.

O que evoluiu recentemente

Zonas de risco, esteganografia, proteção pós-quântica, PIN de coerção com canais anamórficos e muito mais.

📍 Zonas de Risco Novo

3.534 zonas de risco mapeadas — Polícia Federal, Civil, Ministério Público e PRF — agrupadas por estado. Busca por nome, mapa individual por zona, e CRUD completo para adicionar ou remover zonas pessoais.

🖼 Esteganografia integrada Novo

Esconda mensagens criptografadas dentro de fotos. AES-256-GCM com chave derivada do segredo da conversa. Acessível via long-press em qualquer imagem — envie e extraia mensagens ocultas.

🛡 PIN de coerção com canais anamórficos Novo

Dois PINs: o correto desbloqueia normalmente, o de pânico aciona wipe + conversas-cover inocentes. Indistinguível do PIN nativo do iOS. Dead Man's Switch, geo-fencing e wipe remoto por palavra-chave.

🧑 Blur facial automático

Detecta rostos automaticamente antes de enviar fotos. Preview com toggle blur on/off. Processamento em isolate sem travar a UI.

📊 Traffic padding power-of-2

Mensagens padded para 7 tamanhos fixos (256B a 16KB) + jitter de 50-300ms. Análise de tráfego vê apenas buckets uniformes.

🛡 Signal Reverse Firewall

5 camadas de auto-guarda: validação de chaves, estrutura de ciphertext, continuidade de ratchet, auto-verificação ECDH e logging volátil de anomalias.

🔐 PQ Triple Ratchet

Chave pós-quântica por mensagem: HKDF-SHA256 deriva chain root do KEM shared secret. Atacante quântico precisa quebrar ECDH e ML-KEM-768 simultaneamente.

⚙ Key Transparency

Log assinado com Ed25519 para chaves de identidade. Detecta substituição silenciosa de chaves pelo servidor. Epochs a cada 15min com hash chain append-only.

🔒 Isolamento de Metadados

Pipeline dividido: ingest (vê remetente) e deliver (vê destinatários) nunca compartilham informação. FCM opaco, jitter 0-15s e entregas fantasma 10%.

🔒 Modo Cofre por Conversa

Escolha, conversa por conversa, se mensagens ficam recuperáveis no Cofre ou somem para sempre. Para grupos, só admins controlam o modo.

👁 Mensagens de Visualização Única

Envie texto ou mídia que some permanentemente após ser aberta uma vez. Apagado dos servidores no instante da abertura.

🔑 Username protegido por criptografia

Seu nome de usuário nunca fica exposto no banco de dados — é armazenado apenas como uma impressão digital matemática. Ao buscar um contato, o app "embaralha" o nome via protocolo OPRF antes de enviar.

Como o Eter funciona no dia a dia

Escolha um perfil para ver como o Eter se encaixa em situações reais.

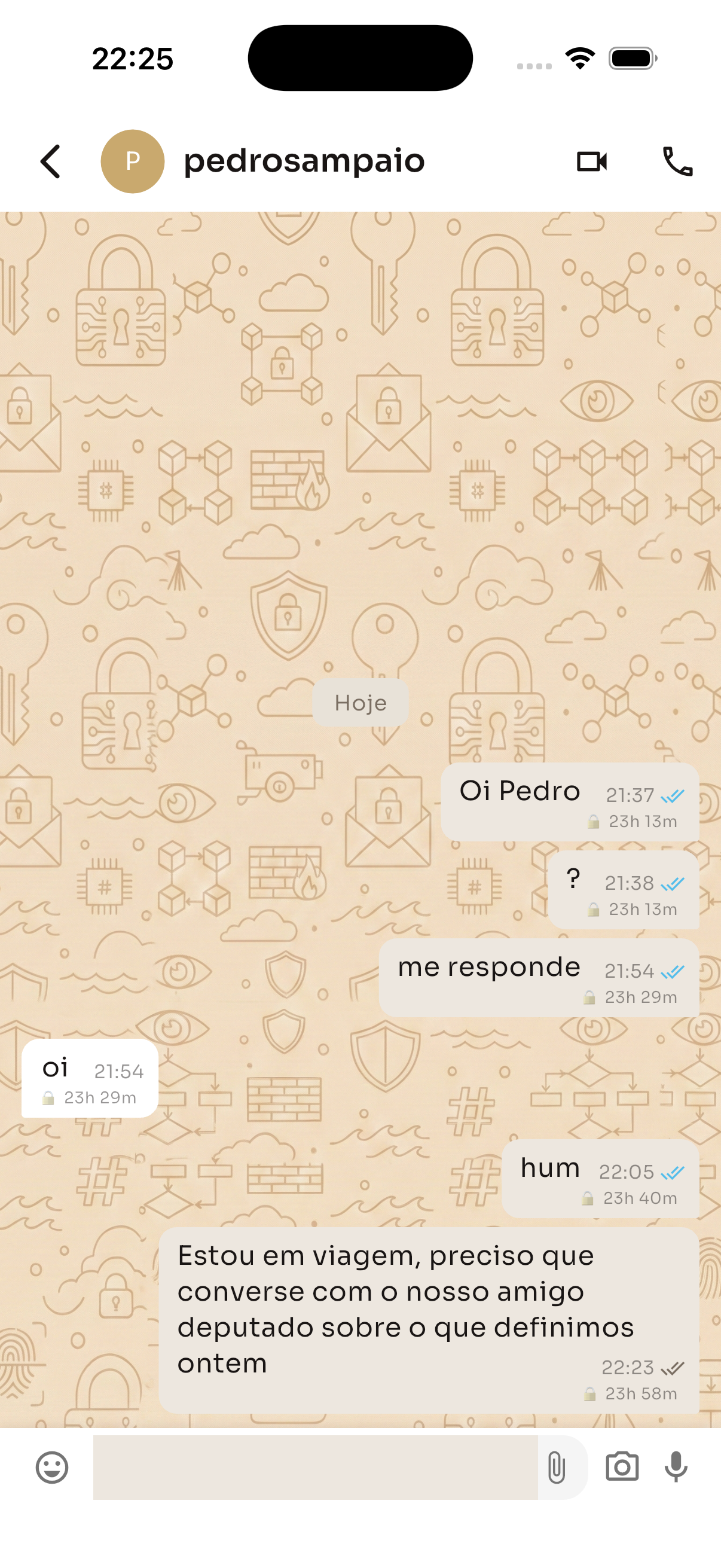

Viagem internacional

Sua equipe está em deslocamento. Se alguém acessar um aparelho — por perda, inspeção ou oportunismo — não encontra conversas gravadas.

O histórico fica protegido no Cofre do Passado, acessível apenas com anuência de ambas as partes.

Negociação sigilosa

Minutas, estratégias e tratativas sensíveis entre partes internas e externas.

Conversas antigas entram automaticamente no Cofre. Ninguém reabre sozinho — nem por acidente, nem por intenção.

Decisão em alta confidencialidade

Dados financeiros, teses estratégicas e fluxos de M&A que não podem vazar.

Menos tempo de exposição, menos material gravado. Se algo acontecer, o impacto é drasticamente menor.

Fonte protegida

Troca de informações com fontes sensíveis no dia a dia de apuração.

Notificações genéricas, sem conteúdo visível. Histórico controlado e acessível apenas por acordo mútuo.

Familiar por fora. Blindado por dentro.

Se você já usou um mensageiro, sabe usar o Eter. A diferença está no que acontece por baixo.

O que acontece quando "deletar" não é deletar de verdade

Em 2026, peritos extraíram dados de celulares no Caso Banco Master. Não quebraram criptografia — acessaram o que já estava gravado no aparelho. É o tipo de cenário que o Eter foi construído para tornar irrelevante.

O que a perícia encontra em mensageiros tradicionais

- Banco de dados com histórico completo

- Cache de fotos e vídeos

- Backup na nuvem recuperável

- Previews em notificações

- Texto em memória RAM acessível

O que a perícia encontra no Eter

- Zero banco de dados local

- Zero cache de mídia

- Cofre cifrado com anuência mútua

- Notificação genérica sem conteúdo

- Memória protegida — janela de milissegundos

- Conversas sensíveis invisíveis na lista

- Conta pode ser destruída remotamente antes da extração

"A questão nunca foi se alguém consegue quebrar a criptografia. É o que sobra no aparelho quando alguém tenta. Com o Eter, a resposta é: nada."

O que só o Eter faz

Criptografia ponta a ponta é o mínimo — todos os apps abaixo já oferecem. Esta tabela mostra o que vai além.

| Critério | Eter | Signal | Telegram | Session | Threema | Por que importa | |

|---|---|---|---|---|---|---|---|

| Histórico no dispositivo | Zero — só RAM | SQLite completo | SQLite com expiração | SQLite + cloud | SQLite completo | SQLite cifrado (AES-256) | Tudo que está no disco pode ser extraído por perícia forense. |

| Proteção de memória RAM | SecureBuffer nativo | Nenhuma | Nenhuma | Nenhuma | Nenhuma | Parcial — chaves temporárias | Dados em memória padrão podem ser lidos por dump ou swap. |

| Controle bilateral do histórico | Cofre do Passado | Não | Não | Não | Não | Não | Impede que uma parte reabra conversas sensíveis sozinha. |

| Backup recuperável por perícia | Não — cofre cifrado bilateral | Sim — iCloud / Google Drive | Opcional — recuperável | Sim — cloud central | Exportável | Threema Safe — cifrado com senha | Backup acessível por terceiros é o vetor de ataque mais comum. |

| Captura de tela e gravação | Bloqueado por padrão | Sem bloqueio | Parcial | Parcial | Sem bloqueio | Configurável | Captura de tela é a forma mais simples de vazar uma conversa. |

| Encaminhamento de mensagens | Desabilitado por design | Sim | Sim | Sim | Sim | Sim | Encaminhar facilita vazamento acidental ou intencional. |

| Notificação na tela bloqueada | Genérica — sem conteúdo | Configurável | Configurável | Configurável | Pode conter metadados | Configurável | Push discreto impede leitura por cima do ombro. |

| Limpeza automática ao sair | Sim — cache e RAM | Não | Não | Não | Não | Não | Reduz janela de exposição se o aparelho for acessado após o uso. |

| Verificação facial com prova de vida | Sim — on-device | Não | Não | Não | Não | Não | Se alguém tem foto, ela é real. Elimina perfis falsos. |

| Recuperação por seed phrase | 12 palavras (BIP39) | Email / telefone | PIN + telefone | Telefone | Seed phrase | Threema Safe + senha | Recuperação sem vínculo a identidade real é rara entre mensageiros. |

| Limpeza por agitação do aparelho | Sim — apaga RAM instantaneamente | Não | Não | Não | Não | Não | Em segundos de risco, agitar o celular remove todo o conteúdo em memória. |

| Autodestruição remota da conta | Sim — eter.social/destroy | Não | Não | Não | Não | Não | Se o celular for confiscado, a conta pode ser destruída remotamente de outro dispositivo. |

| Chamadas de voz e vídeo criptografadas | Sim — E2E em tempo real | Sim | Sim | Somente chats secretos | Não | Sim — E2E | Chamadas com PiP, isolamento de voz e zero gravação — mesma proteção das mensagens. |

| Conversas ocultas com código secreto | Sim — invisíveis por padrão | Não | Não | Chats secretos visíveis na lista | Não | Sim — PIN/biometria | Conversas sensíveis não aparecem na lista — reveladas apenas com código secreto na busca. |

| Username exposto ao servidor ao buscar contato | Nunca — protocolo OPRF | Telefone enviado ao servidor | Protegido por hardware (SGX) | Telefone enviado ao servidor | Não tem username | Hash de telefone/email enviado | O servidor nunca sabe quem você buscou. Sem hardware especial — criptografia pura. |

| Username em texto claro no banco de dados | Nunca — só impressão digital | Telefone visível | Armazenado cifrado | Telefone visível | Não tem username | Threema ID aleatório — sem username | Se o banco de dados vazar, nenhum username aparece — apenas sequências matemáticas sem sentido. |

| PIN de coerção / duress mode | Sim — dual-PIN + conversas-cover | Não | Não | Não | Não | Não | Sob coerção, um PIN alternativo apaga dados reais e exibe conversas inocentes — indistinguível do desbloqueio normal. |

| Esteganografia integrada | Sim — LSB + AES-256-GCM | Não | Não | Não | Não | Não | Mensagens ocultas dentro de fotos — mesmo que alguém veja a imagem, não sabe que carrega uma mensagem cifrada. |

| Blur facial automático | Sim — on-device antes de enviar | Não | Não — requer app externo | Não | Não | Não | Protege identidade de terceiros em fotos antes que saiam do aparelho. |

| Proteção pós-quântica | Sim — ML-KEM-768 híbrido | Não | Sim — PQXDH | Não | Não | Não | Conversas protegidas contra computadores quânticos futuros via protocolo híbrido X25519+ML-KEM. |

| Traffic padding anti-análise | Sim — power-of-2 + jitter | Não | Parcial — sealed sender | Não | Sim — onion routing | Não | Tamanho e timing uniformes impedem inferir tipo de conteúdo ou padrões de uso por análise de tráfego. |

| Zonas de risco geolocalizadas | Sim — 3.534 zonas PF/PC/MP/PRF | Não | Não | Não | Não | Não | Alerta automático ao entrar em área de risco de interceptação — delegacias, sedes policiais e do MP mapeadas. |

Todos os apps listados oferecem criptografia ponta a ponta. Esta tabela foca no que vai além — proteção de dispositivo, controle de informação e resistência forense. O Eter se destaca em anti-forense de dispositivo, proteção sob coerção, esteganografia e recursos de emergência exclusivos. Signal lidera em proteção pós-quântica; Session em anonimato de rede; Threema em privacidade sem telefone.

Quem já escolheu o Eter

Profissionais que entendem o valor de conversas que não deixam rastros.

"Preciso de um canal para discutir aquisições sem que nada fique gravado. Com o Eter, a conversa existe enquanto precisa e desaparece quando acaba."

"Meus clientes confiam que nossas conversas são privadas. Com o Eter, posso garantir isso de verdade — não existe banco de dados local para ser acessado."

"Proteger fontes é o básico do meu trabalho. O Eter é o único app onde sei que, mesmo se perder o celular, ninguém acessa as conversas."

Perguntas frequentes

Se sua dúvida não está aqui, fale com a gente.

O que é o Eter, em uma frase?

Um mensageiro criptografado que não guarda nada no seu celular. Se alguém acessar o aparelho, encontra muito menos material do que encontraria em qualquer outro app.

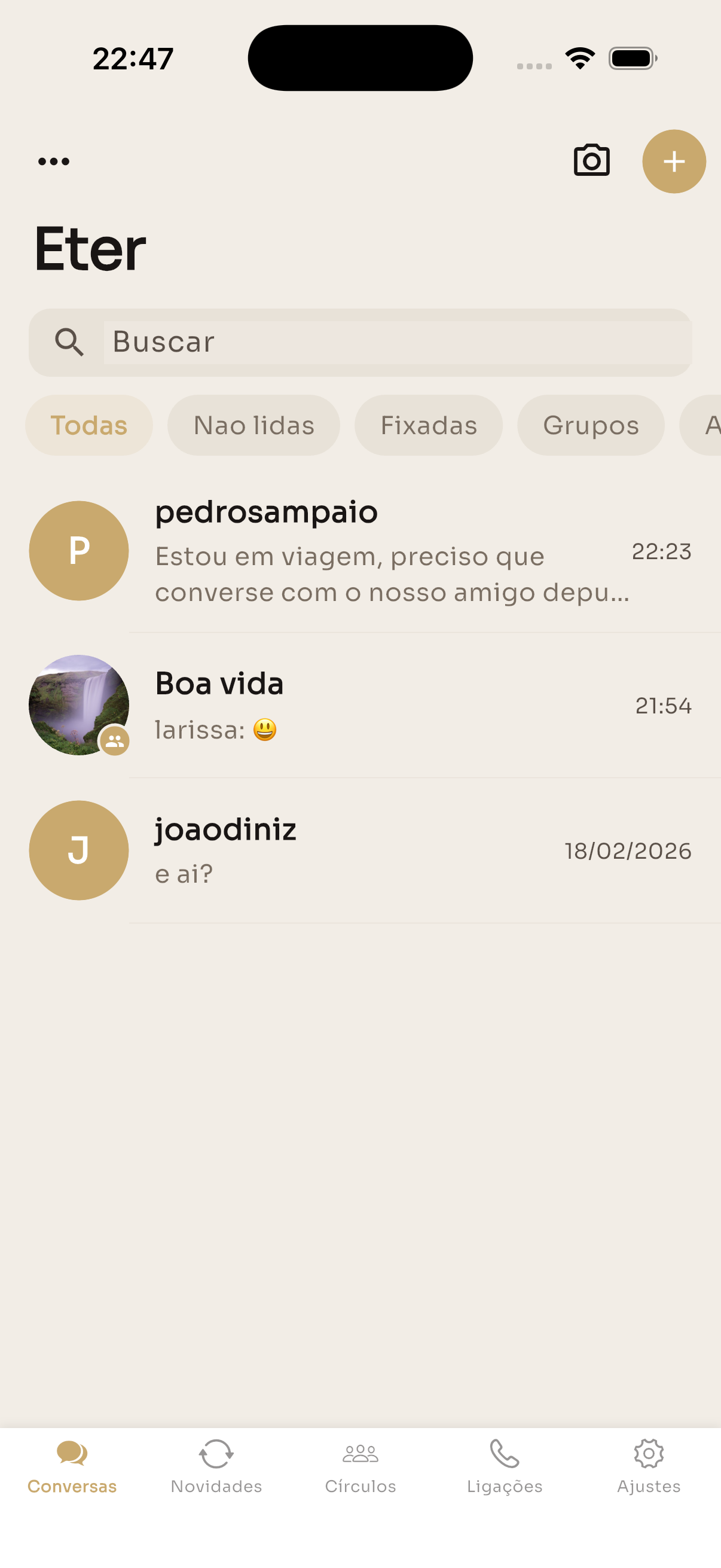

Parece com WhatsApp? Vou saber usar?

Sim. A tela de conversa funciona do jeito que você já conhece: digitar, enviar, receber. A diferença está por baixo — o app protege mais, sem exigir que você aprenda nada novo.

Se não guarda histórico, como leio conversas antigas?

Existe o Cofre do Passado. Ele guarda suas mensagens de forma cifrada, mas para abrir, as duas pessoas precisam concordar. É como um cofre de banco com duas chaves: ninguém abre sozinho.

O Eter guarda algo na nuvem?

Sim — o Cofre do Passado armazena suas mensagens cifradas no nosso servidor. Mas não é como o backup do WhatsApp no iCloud ou Google Drive, que peritos podem extrair. No cofre, as mensagens só podem ser abertas quando os dois participantes autorizam. Nem nós conseguimos ler.

"Não existe segurança total." Concordam?

Sim. Segurança absoluta não existe. O que o Eter faz é reduzir drasticamente a probabilidade e o impacto: menos dado no aparelho, menos dado na nuvem, menos tempo de exposição. Não prometemos inviolabilidade — prometemos que o impacto de um incidente é drasticamente menor.

Minha equipe não é técnica. Vai funcionar?

A interface prioriza clareza. Não exige que ninguém entenda criptografia. A proteção máxima é o padrão — não uma opção que alguém precisa ativar.

Preciso de histórico para operar. E agora?

A conversa ativa segue fluida enquanto você precisa. Passado sensível entra no Cofre com governança bilateral. Você mantém o controle sem abrir mão do fluxo de trabalho.

Vai travar a rotina do time?

Não. A proposta é manter o uso simples e elevar o controle nos pontos críticos. A experiência é familiar — a segurança é que é diferente.

Preciso de telefone ou email para criar conta?

Não. Você escolhe um nome de usuário e uma senha. Sem número de celular, sem email, sem vínculo com sua identidade real.

O que acontece se eu perder o celular?

Como o app não salva conversas no aparelho, quem encontrar o telefone não vai conseguir ler seu histórico. Você recupera o acesso com seu usuário e senha em outro aparelho.

Funciona em grupo?

Sim. O Eter tem os Inner Circles — grupos de até 10 pessoas com criptografia ponta a ponta. Para alguém entrar, todos os membros precisam aprovar.

O Eter é de graça?

O app é pago. Segurança de verdade exige infraestrutura própria, auditoria e desenvolvimento constante. O modelo pago garante que você é o cliente — não seus dados.

Preciso migrar toda a empresa de uma vez?

Não. O caminho mais comum é começar pelo grupo de maior risco — diretoria, jurídico, conselho — e expandir conforme a equipe se adapta.

Como funciona a verificação facial?

Ter foto de perfil é opcional. Mas se você escolher ter uma, o app pede desafios de vivacidade — piscar, virar o rosto, sorrir. Isso confirma que a foto é sua e que você é uma pessoa real. Tudo acontece no próprio aparelho, sem enviar imagens para nenhum servidor.

E se eu perder o celular? Como recupero minha conta?

Durante o cadastro, você recebe 12 palavras de recuperação (seed phrase). Com elas, você restaura sua identidade criptográfica em outro aparelho — sem precisar de email, telefone ou contato com suporte.

Posso enviar áudio?

Sim. O Eter grava e reproduz mensagens de áudio com controle de velocidade. Os arquivos temporários são sobrescritos com zeros antes de serem apagados — o mesmo padrão anti-forense aplicado ao restante do app.

Quando o Eter chega nas lojas?

Os links oficiais serão publicados em breve. Cadastre-se para ser notificado assim que o app estiver disponível na App Store e no Google Play.

O servidor sabe quem estou buscando quando adiciono um contato?

Não. Antes de enviar qualquer nome, seu app o "embaralha" com um número secreto aleatório que fica só no seu celular. O servidor processa o dado embaralhado sem conseguir desfazer o embaralhamento — e devolve um resultado que só o seu app sabe interpretar. É um protocolo chamado OPRF, o mesmo usado por sistemas bancários e de defesa para consultas privadas. Nem logs de servidor conseguem revelar quem você buscou.

Meu username fica guardado em texto claro no servidor?

Não. O banco de dados público do Eter guarda apenas uma "impressão digital" matemática do seu username — calculada com uma chave secreta que só o servidor possui. Mesmo que alguém roube o banco de dados inteiro, vê apenas sequências de números sem sentido. Sem a chave, reconstruir qualquer username é matematicamente inviável. Além disso, a chave secreta é dividida em três fragmentos guardados separadamente: um invasor precisaria comprometer os três ao mesmo tempo para ter qualquer chance.

E se o servidor do Eter for invadido?

Mesmo com acesso total ao nosso banco de dados, um invasor encontra apenas dados encriptados que não consegue decifrar. Isso inclui não apenas o conteúdo das mensagens (que já era protegido), mas também quem fala com quem, quem é amigo de quem, nomes de usuário e histórico de chamadas. Tudo isso é encriptado com a chave pública de cada usuário — e a chave que decripta existe apenas no celular de cada pessoa. Sem o aparelho físico, é matematicamente impossível reverter.

O que exatamente ficaria exposto se o servidor fosse comprometido?

Um invasor com acesso total ao servidor veria: que existem contas (identificadas por hashes, não por nomes), quantas conversas existem, quantas mensagens cada conversa tem, e quem está online no momento. Ponto final. Não conseguiria saber os nomes dos usuários, quem conversa com quem, quem é amigo de quem, o conteúdo de nenhuma mensagem, quem ligou para quem, ou quem viu qual story. Cada dado sensível é protegido por criptografia assimétrica — as chaves que decriptam nunca saem do celular do usuário.

O que NÃO ficaria exposto sob nenhuma hipótese?

Sob nenhuma hipótese — mesmo com acesso total e irrestrito ao servidor, ao banco de dados, aos logs, às chaves do servidor e a toda a infraestrutura — as seguintes informações permanecem inacessíveis:

- Conteúdo das mensagens — protegido por Signal Protocol. A chave privada existe apenas no seu celular.

- Quem fala com quem — os participantes de cada conversa são encriptados individualmente. O servidor armazena apenas tokens aleatórios sem relação com identidades.

- Quem é amigo de quem — as amizades são armazenadas como blobs encriptados. Nenhum nome, nenhum identificador legível.

- Nomes de usuário — o servidor armazena apenas um hash irreversível. O nome real só existe no celular de cada pessoa.

- Quem ligou para quem — metadata de chamadas é encriptada por participante.

- Quem viu qual story — encriptado por viewer, mesmo padrão.

- Endereços IP — armazenados como hashes efêmeros que mudam diariamente. Impossível rastrear.

A única forma de acessar esses dados seria apreender fisicamente o celular do usuário E conseguir desbloqueá-lo. O servidor, por design, nunca possui as chaves necessárias para decriptar qualquer um desses itens.

Como isso se compara ao Signal e outros mensageiros?

A maioria dos mensageiros criptografados (Signal, WhatsApp) protege o conteúdo das mensagens, mas o servidor ainda sabe quem fala com quem, quando, e quem é amigo de quem. O Signal avançou com o Sealed Sender (que oculta o remetente), mas o destinatário ainda é conhecido pelo servidor, e a lista de contatos é armazenada de forma que o servidor pode acessar. No Eter, toda essa metadata é encriptada com a chave de cada usuário — o servidor processa e armazena dados que ele próprio não consegue ler. É como um carteiro que entrega cartas lacradas sem saber quem é o remetente, quem é o destinatário, nem o que está escrito.

O que impede vocês mesmos — a equipe do Eter — de acessar meus dados?

A mesma criptografia que protege contra invasores externos protege contra nós. Não temos uma "porta dos fundos" nem uma chave mestra. As chaves que decriptam seus dados existem exclusivamente no seu celular. Mesmo que quiséssemos (e não queremos), não conseguiríamos acessar suas conversas, sua lista de amigos ou sua identidade no servidor. Isso é verificável: nosso código é auditado e as regras de segurança do banco de dados são públicas.

Uma ferramenta policial como o Cellebrite conseguiria extrair minhas conversas?

Praticamente não há nada para extrair. O Eter nunca salva mensagens em disco — elas existem apenas na memória RAM enquanto você está usando o app. Quando o app é encerrado, esse conteúdo some. Ferramentas forenses varrem o armazenamento interno, não a memória volátil. Sem banco de mensagens no aparelho, não há o que recuperar.

Alguém pode tirar screenshot das minhas conversas?

Não. O Eter ativa o bloqueio nativo de captura de tela em todas as telas sensíveis. No Android, qualquer tentativa de screenshot resulta em imagem preta. No iOS, o conteúdo é ocultado antes do sistema capturar. O mesmo vale para gravação de tela e para a prévia no alternador de apps — ninguém vê o que está escrito, nem olhando por cima do ombro no multitarefa.

Restaurar um backup do celular recuperaria minhas mensagens?

Não. O Eter bloqueia ativamente a inclusão dos seus dados nos backups do Android e do iOS. Mesmo que alguém restaure um backup completo do aparelho, os dados do Eter não estarão lá. Isso é intencional: backup é um vetor de vazamento, e preferimos que você perca a conveniência do que perca a privacidade.

Podem interceptar minhas mensagens na internet?

Não de forma útil. Toda comunicação usa TLS (a mesma camada de segurança dos bancos), mas isso é só a camada de transporte. O que torna o Eter diferente é a criptografia ponta a ponta: mesmo que alguém capture o tráfego entre seu celular e nosso servidor, verá apenas dados cifrados que só os participantes da conversa conseguem abrir. Não há chave no meio do caminho.

O que acontece se alguém descobrir minha senha?

A senha sozinha não basta para invadir sua conta. O Eter usa Argon2id — o algoritmo mais robusto para armazenamento de senhas — o que torna a força bruta computacionalmente inviável. Além disso, o sistema permite apenas uma sessão ativa por conta: se alguém tentar entrar do zero em outro aparelho, sua sessão atual é encerrada e você é alertado. Mude a senha e retome o controle.

Quem pode ler minhas mensagens?

Somente as pessoas na conversa. Nem nossa equipe, nem o Google, nem a Apple, nem qualquer servidor no meio do caminho. As chaves criptográficas que desbloqueiam as mensagens nunca saem do seu aparelho — o servidor nunca as vê, nunca as armazena e, portanto, nunca pode entregá-las a ninguém, nem por ordem judicial.

Nenhum resultado para essa busca.

Suas palavras merecem a mesma liberdade que você.

Privacidade real não deveria exigir esforço. O Eter prova que não precisa.